Mã nguồn không lỗ hỏng cũng bị tấn công, Đại án Hack lớn nhất năm 2026 do "Lỗ hỏng Cấu hình DVN" gây ra là gì?

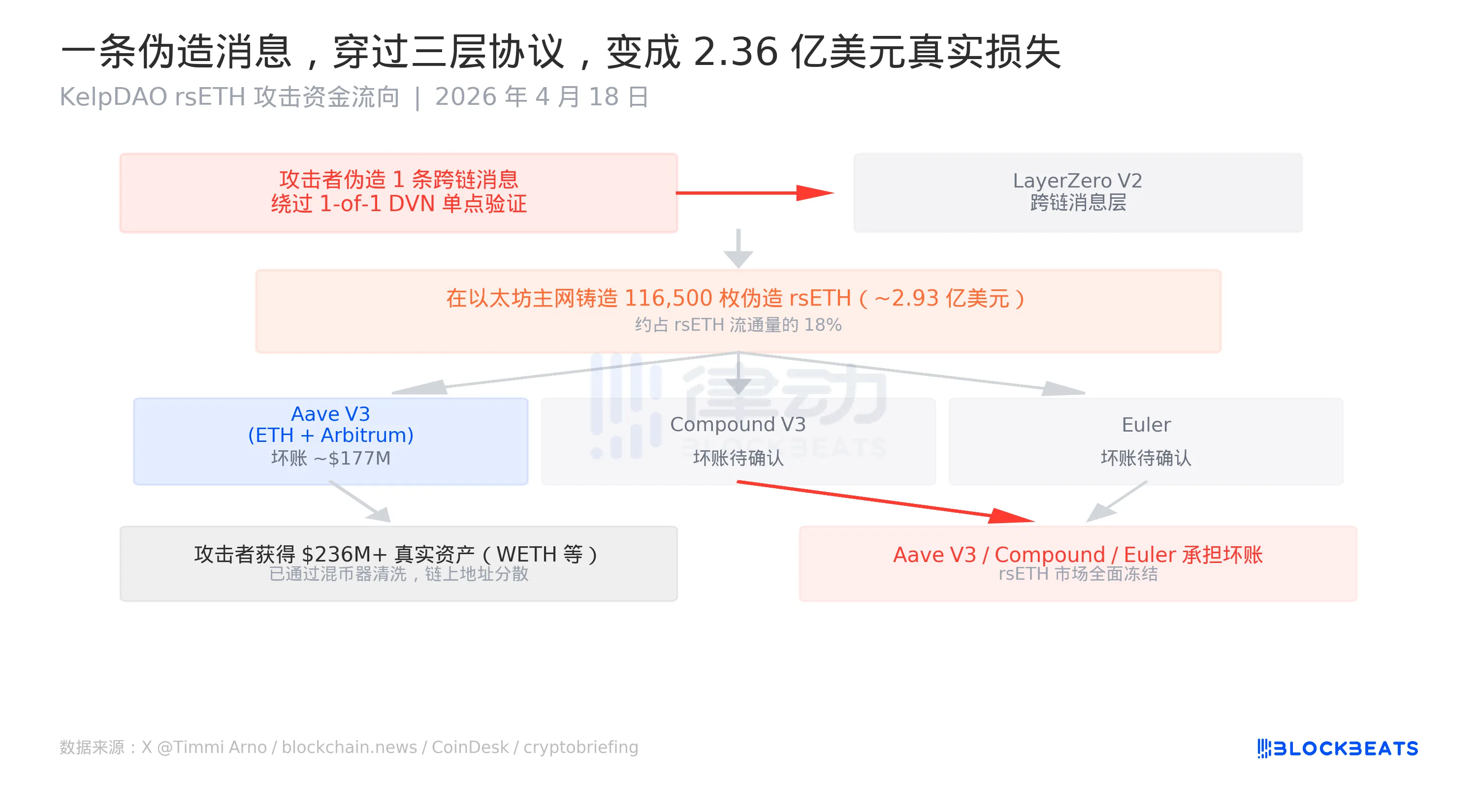

Ngày 18 tháng 4 năm 2026, giao thức tái thế tài lưu thông của Kelp DAO đã bị một kẻ tấn công rút ra 116,500 rsETH từ cầu liên chuỗi trong vài giờ, tương đương khoảng 2.93 tỷ USD theo giá tại thời điểm đó. Toàn bộ quá trình diễn ra một cách hiệu quả và hơi không bình thường, từ tin nhắn giả mạo qua cầu liên chuỗi cho đến việc phân tán tiền lậu vào ba giao thức cho vay Aave V3, Compound V3 và Euler để vay tài sản thực sự, kẻ tấn công đã rời đi cùng 2.36 tỷ USD trong ngày đó. Aave, SparkLend, Fluid sau đó đã ngừng toàn bộ thị trường rsETH.

Đây là vụ tấn công DeFi lớn nhất đến nay trong năm 2026.

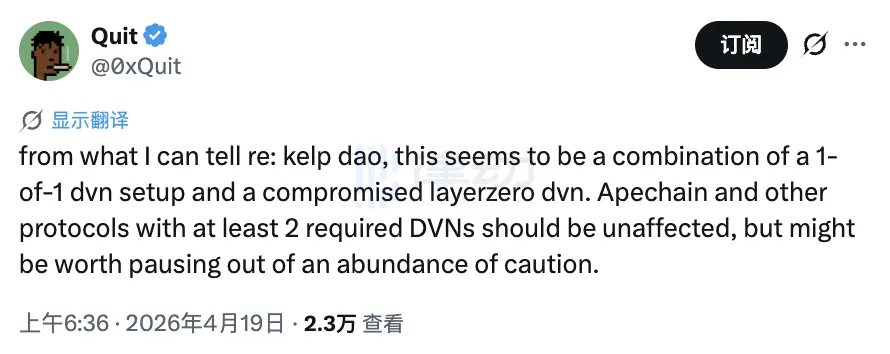

Nhưng có một điều làm cho vụ tấn công này khác biệt so với hầu hết các sự kiện hacker. Mã hợp đồng thông minh của Kelp DAO không có lỗ hổng nào. Nhà nghiên cứu bảo mật @0xQuit tham gia điều tra viết trên X rằng, "Tính đến thời điểm hiện tại, đây là sự kết hợp của hai vấn đề: cấu hình DVN 1 trên 1, và việc bị tấn công vào chính nút DVN." LayerZero chính thức trong tuyên bố cũng không nhắc đến mã hợp đồng, xác định vấn đề là "lỗ hổng rsETH" chứ không phải "lỗ hổng LayerZero".

2.93 tỷ USD không nằm trong bất kỳ dòng mã nào. Nó được ẩn trong một tham số cấu hình bị nhập sai khi triển khai.

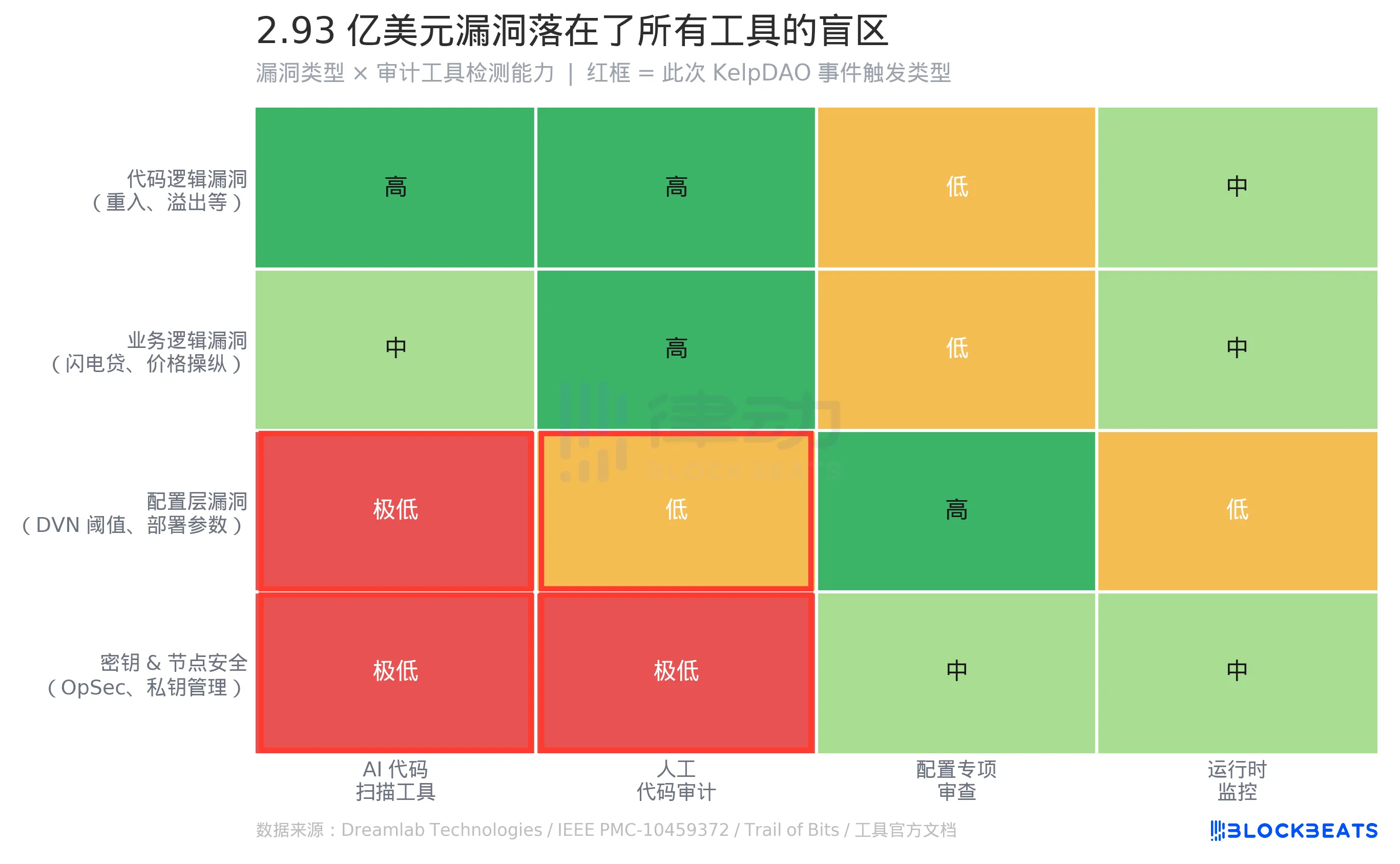

Logic kiểm định an ninh DeFi thông thường là: tìm mã hợp đồng, đọc mã, tìm lỗ hổng. Logic này hoạt động khá mượt mà khi xử lý lỗ hổng logic mã, các công cụ như Slither, Mythril có khả năng phát hiện tấn công tái nhập, tràn số nguyên và các mẫu đã biết khác khá chín chắn. Công cụ kiểm định mã LLM được quảng bá mạnh mẽ trong hai năm gần đây, cũng có khả năng phát hiện lỗ hổng trong logic kinh doanh (như đường dẫn lợi nhuận flash loan).

Nhưng trong ma trận này, có hai dòng đỏ.

Lỗ hổng cấu hình thuộc vào lỗ hổng mù của công cụ kiểm định. Nơi Kelp DAO gặp sự cố không phải trong tệp .sol, mà là trong một tham số được ghi vào giao thức khi triển khai - Ngưỡng DVN. Tham số này xác định số nút xác nhận cần thông qua trước khi tin nhắn qua cầu được coi là hợp lệ. Nó không thuộc mã, không nằm trong phạm vi quét của Slither, cũng không nằm trong đường chạy biểu tượng của Mythril. Theo nghiên cứu so sánh của Dreamlab Technologies, Slither và Mythril đã phát hiện ra lỗ hổng lần lượt là 5/10 và 6/10 trong hợp đồng được kiểm định, nhưng điều này dựa trên giả thiết "lỗ hổng nằm trong mã". Theo nghiên cứu của IEEE, ngay cả ở mức mã, các công cụ hiện tại cũng chỉ có thể phát hiện được 8%-20% các lỗ hổng có thể tận dụng.

Tính từ quan điểm của mô hình kiểm toán hiện tại, không tồn tại công cụ nào có thể "kiểm tra xem ngưỡng DVN có hợp lý hay không". Để kiểm tra rủi ro cấu hình như vậy, không cần một trình phân tích mã, mà cần một danh sách cấu hình chuyên biệt: "Số lượng DVN của giao thức liên chuỗi cụ thể ≥ N?", "Có yêu cầu ngưỡng tối thiểu không?" Những câu hỏi như vậy hiện không có công cụ tiêu chuẩn nào bao quát, thậm chí không có tiêu chuẩn ngành công nghiệp được công nhận rộng rãi.

Cũng trong vùng màu đỏ là vấn đề an ninh khóa và nút. Trong mô tả của @0xQuit, việc nút DVN "bị xâm nhập" được đề cập, thuộc về lĩnh vực an ninh vận hành (OpSec), vượt ra ngoài ranh giới kiểm tra của bất kỳ công cụ phân tích tĩnh nào. Không phải một tổ chức kiểm toán hàng đầu nào hoặc công cụ quét AI cũng có khả năng dự đoán xem một khóa riêng tư của nhà điều hành nút có thể bị rò rỉ hay không.

Vụ tấn công lần này đồng thời kích hoạt hai vùng màu đỏ trong ma trận.

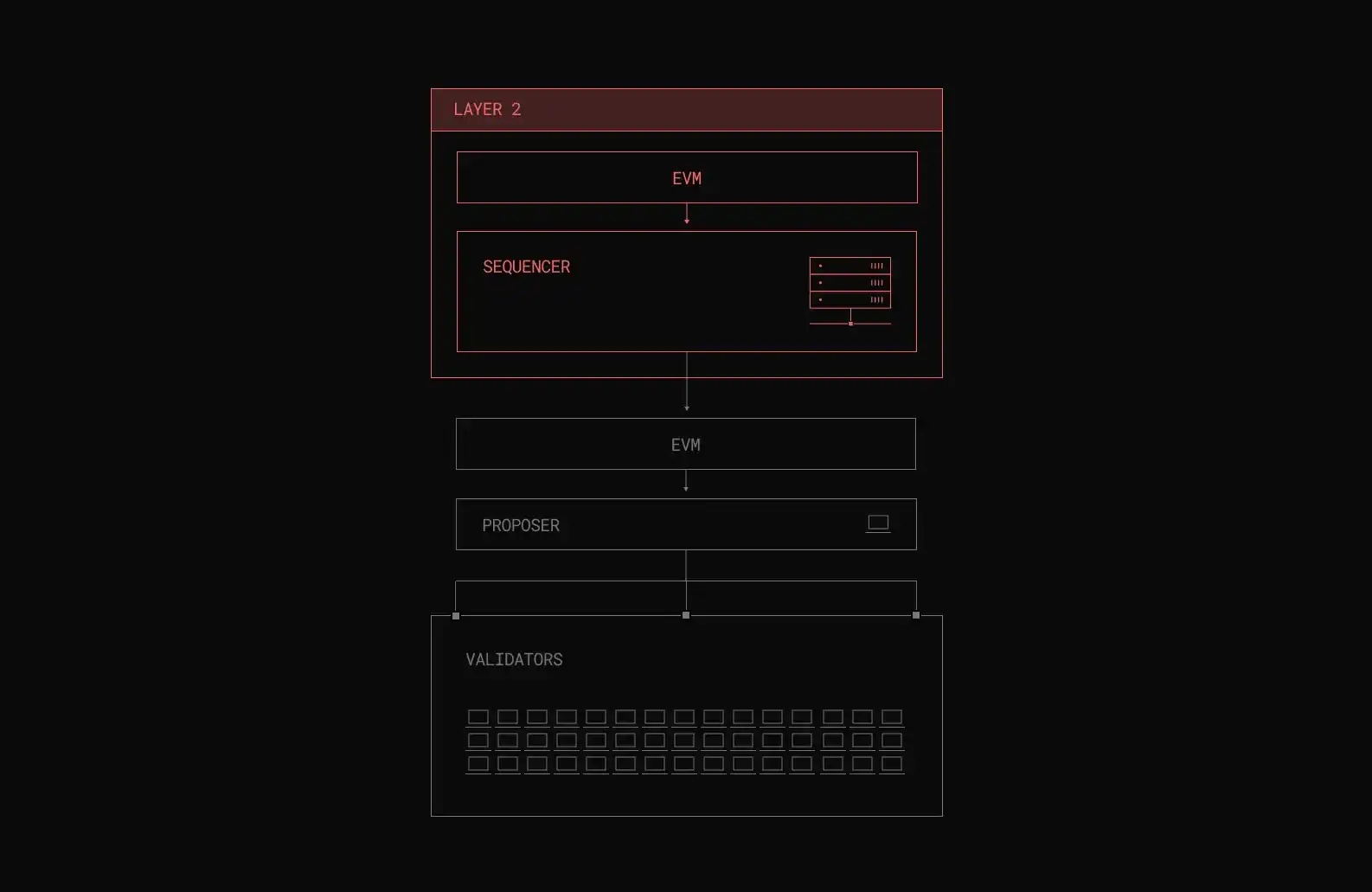

DVN là cơ chế xác minh tin nhắn liên chuỗi của LayerZero V2, với tên đầy đủ là Mạng Xác minh Phi tập trung (Decentralized Verifier Network). Triết lý thiết kế của nó là chuyển quyền ra quyết định an ninh cho tầng ứng dụng: mỗi giao thức kết nối với LayerZero có thể tự chọn số lượng nút DVN cần phải xác nhận đồng thời để phê duyệt một tin nhắn liên chuỗi.

"Tự do" này tạo ra một phổ.

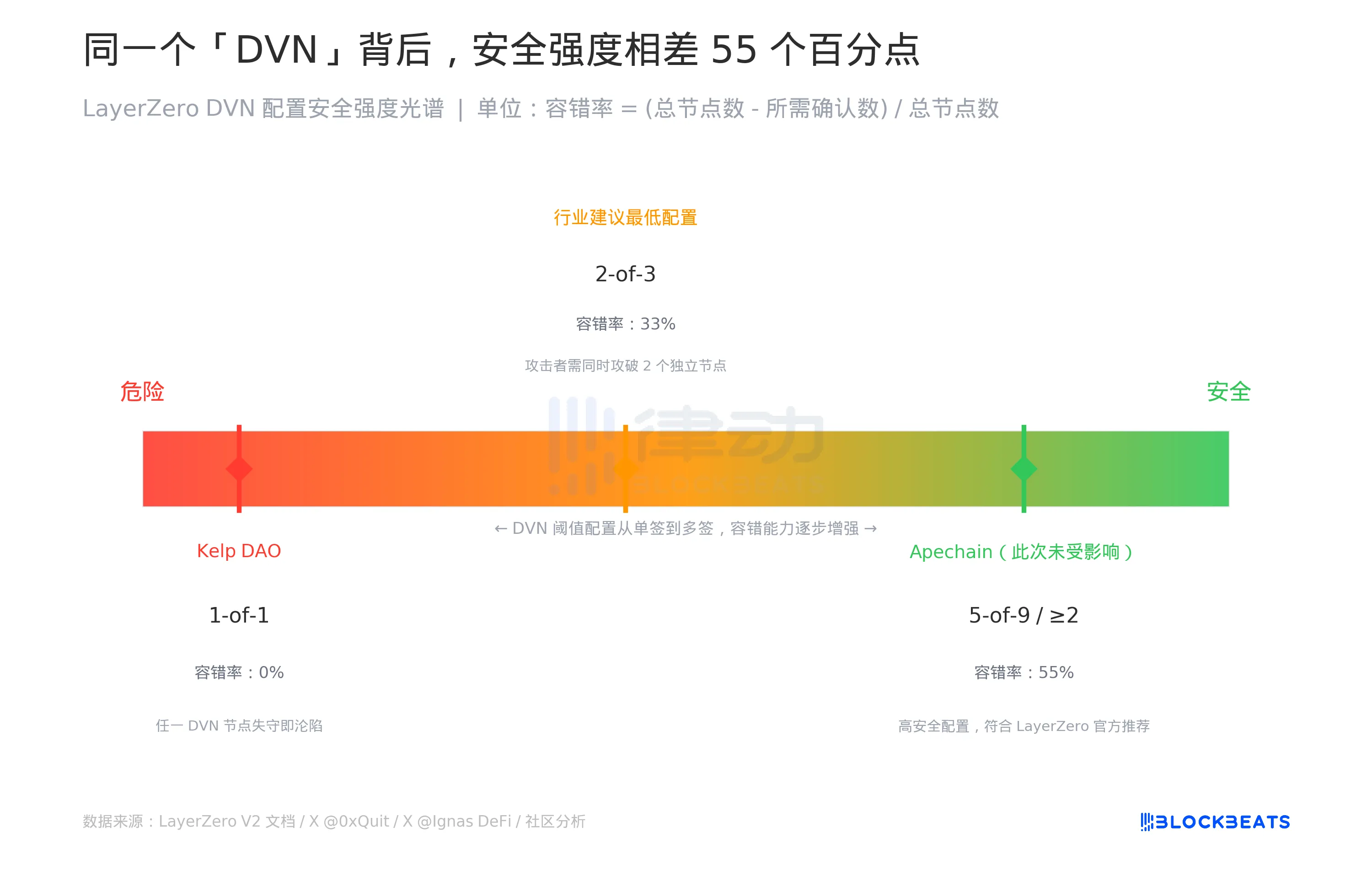

Kelp DAO đã chọn đầu mút phổ bên trái nhất 1-of-1, chỉ cần một nút DVN xác nhận. Điều này có nghĩa là tỷ lệ dung sai là không, kẻ tấn công chỉ cần xâm nhập vào một nút đó, là có thể làm giả bất kỳ tin nhắn liên chuỗi nào. Ngược lại, là Apechain, cũng kết nối tới LayerZero, nhưng đã cấu hình hai nút DVN trở lên bắt buộc, không bị ảnh hưởng trong sự kiện này. Tuyên bố chính thức của LayerZero cho biết "tất cả các ứng dụng khác vẫn an toàn", thông điệp ẩn ý trong câu nói này là: an toàn hay không, phụ thuộc vào việc bạn chọn cấu hình nào.

Đề xuất thông thường của ngành là ít nhất 2-of-3, kẻ tấn công cần cùng một lúc xâm nhập vào hai nút DVN độc lập mới có thể làm giả tin nhắn, tỷ lệ dung sai tăng lên 33%. Cấu hình an ninh cao như 5-of-9, tỷ lệ dung sai có thể lên đến 55%.

Vấn đề là, người quan sát bên ngoài và người dùng không thể nhìn thấy cấu hình này. Cũng gọi là "Được hỗ trợ bởi LayerZero", đằng sau có thể là tỷ lệ dung sai 0%, hoặc có thể là 55%. Cả hai đều được gọi là DVN trong tài liệu.

Nhà đầu tư tiền điện tử kỳ cựu, đã trải qua sự kiện của Anyswap, Dovey Wan, đã viết trên Twitter: "Nút DVN của LayerZero thật sự là 1/1 validator... Tất cả các cầu nối liên chuỗi nên ngay lập tức được kiểm tra an toàn toàn diện."

Trong tháng 8 năm 2022, cầu Nomad Cross-Chain đã phát hiện một lỗ hổng. Một người đã sao chép giao dịch tấn công đầu tiên, chỉnh sửa một chút, và thấy rằng cũng thành công—sau đó hàng trăm địa chỉ bắt đầu sao chép, trong vài giờ đã đánh bại được 1.9 tỷ đô la.

Phân tích sau sự cố của Nomad cho biết, nguồn gốc của lỗ hổng là "khi nâng cấp thông thường, trusted root đã được khởi tạo thành 0x00." Đây là một lỗi cấu hình xảy ra trong giai đoạn triển khai. Logic xác minh Merkle không có vấn đề, mã không có vấn đề, vấn đề là một giá trị ban đầu bị điền sai.

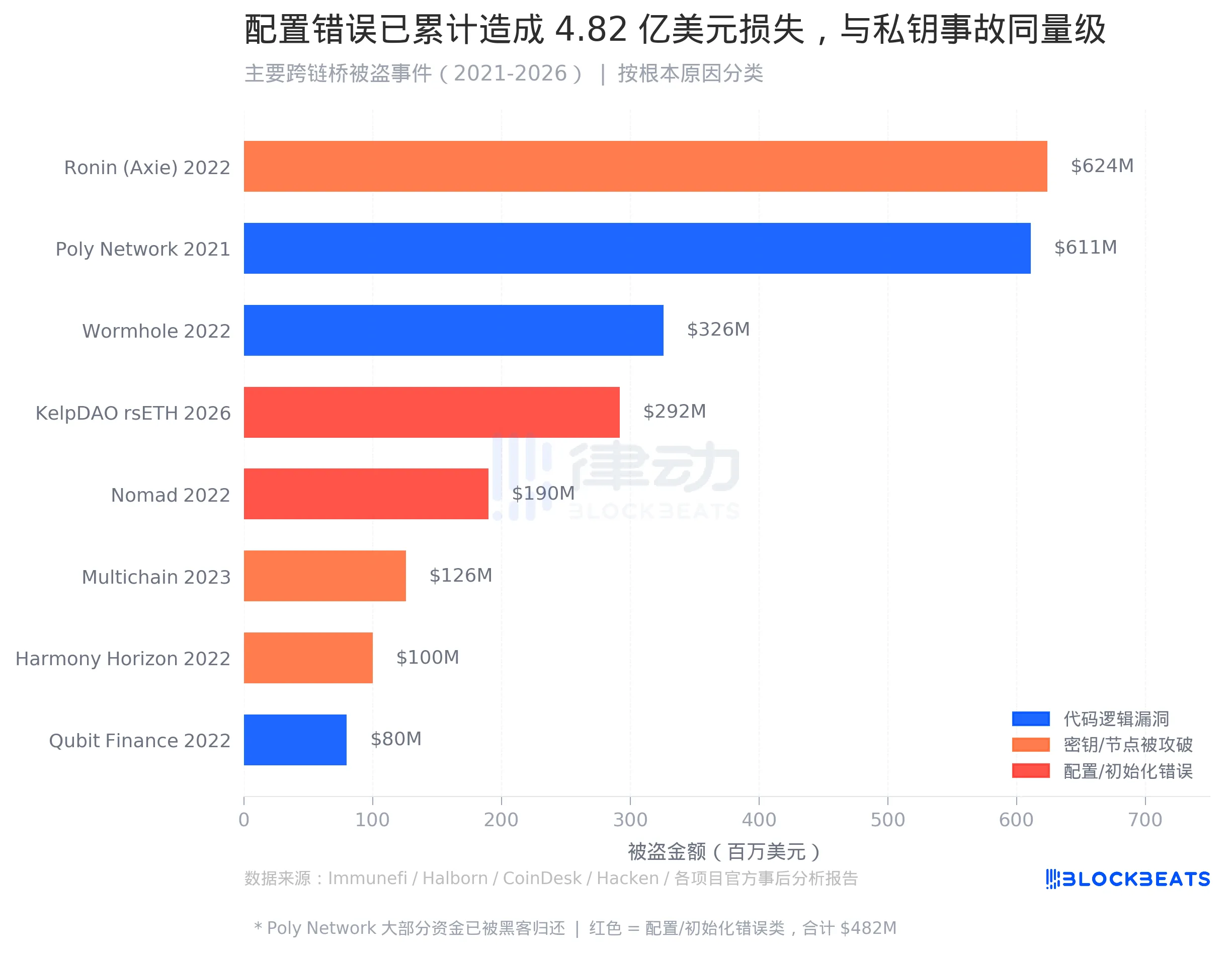

Lần này cùng với Nomad, các lỗi cấu hình/khởi tạo đã gây ra tổn thất khoảng 4.82 tỷ đô la. Trên toàn bộ lịch sử cầu Cross-Chain, loại lỗi này đã có thể sánh ngang với lỗi tiết lộ khóa (Ronin 6.24 tỷ đô la, Harmony 1 tỷ đô la, Multichain 1.26 tỷ đô la, tổng cộng khoảng 8.5 tỷ đô la).

Nhưng thiết kế sản phẩm trong ngành dịch vụ kiểm toán mã nguồn không bao giờ hướng đến loại lỗi này.

Điều mà ngành đã thảo luận nhiều nhất vẫn là lỗi logic mã nguồn. Ví dụ, Wormhole 3.26 tỷ đô la bị hack vì tránh khỏi xác minh chữ ký, Qubit Finance 80 triệu đô la bị ăn cắp vì sự kiện gửi tiền giả mạo. Các trường hợp này có báo cáo phân tích lỗi đầy đủ, có sự tương đương với số CVE, và có thể tái tạo PoC, phù hợp để huấn luyện và tối ưu hóa công cụ kiểm toán. Vấn đề ở tầng cấu hình không được viết trong mã, nên rất khó để tiếp cận vòng sản xuất này.

Một chi tiết đáng chú ý là cách kích hoạt của hai sự kiện lỗi cấu hình khác nhau. Nomad là một lỗi không cẩn thận trong quá trình nâng cấp thông thường, có một giá trị ban đầu bị điền sai, thuộc về lỗi không cẩn tác. Ngược lại, lỗi 1-of-1 của Kelp DAO là một lựa chọn cấu hình chủ động— giao thức LayerZero không ngăn chặn lựa chọn này, và Kelp DAO cũng không vi phạm bất kỳ quy tắc nào của giao thức. Một lựa chọn cấu hình "tuân thủ" và một giá trị ban đầu "lỗi sót," cuối cùng cũng dẫn đến một hậu quả duy nhất.

Logic thực thi của cuộc tấn công này rất đơn giản, một thông báo giả mạo từ ngoại giao giao cắm cho biết với Ethereum mainnet rằng "đã có ai đó khóa tài sản tương đương trên một chuỗi khác," kích hoạt việc đúc rsETH trên mainnet. rsETH được đúc không có bản chất hỗ trợ thực tế, nhưng bản ghi trên chuỗi của nó là "hợp lệ," có thể được giao thức cho vay chấp nhận là tài sản thế chấp.

Kẻ tấn công sau đó phân tán 116,500 token rsETH sang Aave V3 (trên Ethereum và Arbitrum), Compound V3 và Euler, vay mượn tổng cộng hơn 2.36 tỷ USD tài sản thực. Theo nhiều nguồn, Aave V3 đơn riêng đối diện với tổn thất khoản khoảng 1.77 tỷ USD. Mô-đun an ninh Umbrella của Aave có thể hấp thụ khoảng 50 triệu USD WETH tổn thất dự trữ, với tỷ lệ phủ sóng dưới ba phần trăm, phần còn lại sẽ do người stake aWETH chịu.

Điều này cuối cùng đổ lỗi cho những người chỉ muốn kiếm một chút lãi suất WETH.

LayerZero chính thức đến thời điểm viết bài đang phối hợp điều tra với tổ chức SEAL Org về khẩn cấp an ninh, và cho biết sẽ phát hành báo cáo phân tích sau sự việc cùng với Kelp DAO sau khi nhận đủ thông tin. Kelp DAO cho biết đang thực hiện "phương án khắc phục tích cực".

Lỗ hổng 2.93 tỷ USD không phải do mã nguồn. "Đã kiểm tra qua" bốn từ đó không bao gồm vị trí của tham số đó.

Chào mừng bạn tham gia cộng đồng chính thức của BlockBeats:

Nhóm Telegram đăng ký: https://t.me/theblockbeats

Nhóm Telegram thảo luận: https://t.me/BlockBeats_App

Tài khoản Twitter chính thức: https://twitter.com/BlockBeatsAsia